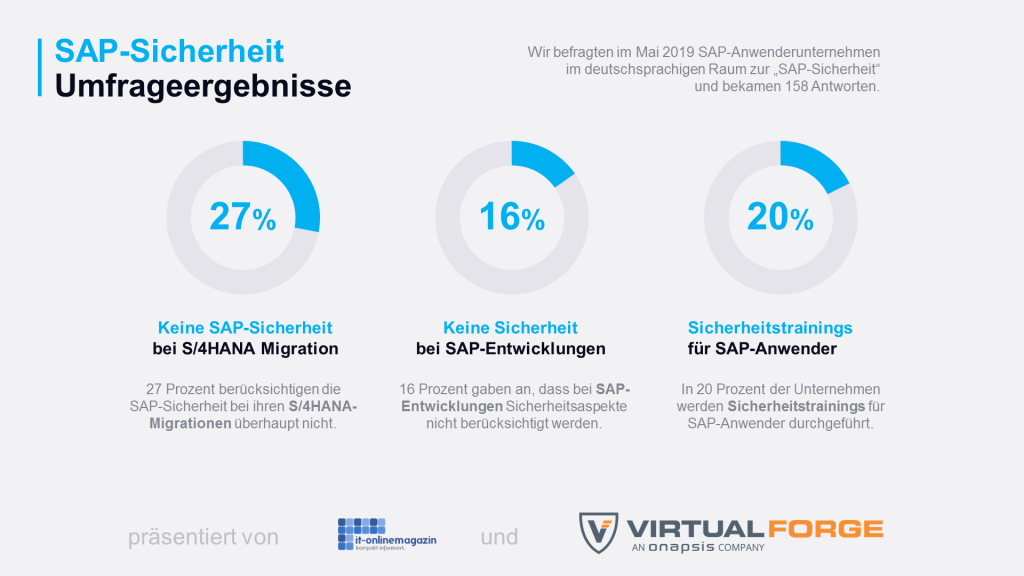

„Security first“ ist weiterhin nicht im Mindset der SAP-Anwenderunternehmen verankert. Bei SAP-Entwicklungen bleiben bei 16 Prozent Sicherheitsaspekte gänzlich unberücksichtigt. Bei der S/4HANA-Migration machen sich sogar 27 Prozent der SAP-Kunden keine Gedanken zur SAP-Sicherheit. Das sind einige Ergebnisse der jährlichen SAP-Community Umfrage aus dem Mai 2019 im IT-Onlinemagazin, die vom SAP-Sicherheitsspezialisten Virtual Forge, einem Unternehmen das zu Onapsis Inc. gehört, fachlich begleitet und gesponsert wurde. 158 Mitglieder aus der SAP-Community haben teilgenommen.

Deutliche Fortschritte gibt es hingegen bei der Einhaltung von DSGVO-Vorgaben: Im Vorjahr waren es nur 30 Prozent, mittlerweile haben rund 56 Prozent der SAP-Anwenderunternehmen Prozesse definiert und etabliert, um eine Verletzung des Schutzes personenbezogener Daten innerhalb von 72 Stunden nach Bekanntwerden zu melden. Die Verantwortlichen in den Unternehmen haben laut Umfrageergebnis gegenüber dem Vorjahr zusätzliche Bemühungen zur Verbesserung der SAP-Sicherheit unternommen. Besonders stark gewachsen ist das Monitoring kritischer Ereignisse, nämlich um 20 Prozent, aber auch viele andere Maßnahmen wurden offenbar häufiger durchgeführt.

Das ist wichtig, denn Helge Sanden (IT-Onlinemagazin) ergänzt zur Gefährdungslage: „Ein Vertreter des BSI berichtete mir im März 2019, dass es durchaus verbreitet sei, SAP-Systeme als Einfallstor für Cyberangriffe zu nutzen und — in der Regel unbemerkt — eine „Backdoor“ zu setzen, um zu spionieren, Erkenntnisse zu sammeln oder diese zu verkaufen.“

Wer ist hauptverantwortlich für die SAP-Sicherheit?

Wir fragten die SAP-Anwenderunternehmen, wer bei ihnen hauptverantwortlich für die SAP-Sicherheit ist: In den meisten Unternehmen (29 Prozent) hat die SAP-Basis-Administration die Hauptverantwortung, bei 22 Prozent der Unternehmen die IT-Governance / interne Revision, bei 16 Prozent der CISO, bei 5 Prozent der CIO und bei 11 Prozent die SAP-Leitung. Bemerkenswert: 8 Prozent gaben an, dass Verantwortliche in den Fachabteilungen die Hauptverantwortung für die SAP-Sicherheit tragen.

„Die Hauptverantwortung für SAP-Sicherheit wird nach wie vor in der Basis gesehen, aber verstärkt auch in der internen Revision. Ein Trend, den wir in der Kundenarbeit verstärkt sehen und begrüßen – denn dies ist ein möglicher Weg, die Verantwortung Richtung IT-Leitung zu verlagern, wo sie meines Erachtens hingehört. Heute sehen wir hier (CIO) gerade mal 5 Prozent“, sagt Markus Schumacher, Geschäftsführer bei Virtual Forge.

Welche Maßnahmen zur Verbesserung der SAP-Sicherheit werden durchgeführt?

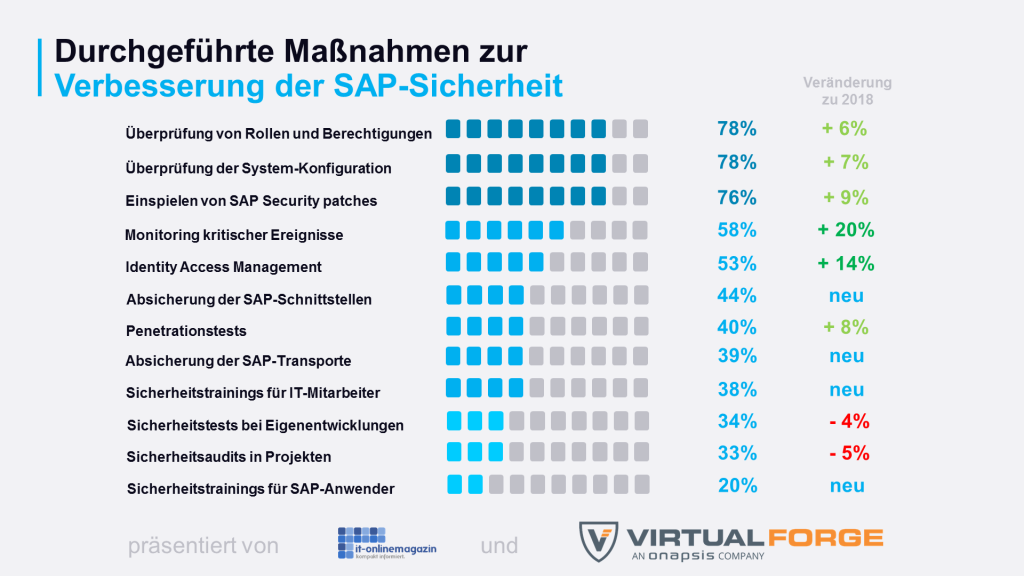

Wie schon in den Vorjahren wurden diese drei Maßnahmen in den meisten Unternehmen durchgeführt: Überprüfung von Rollen und Berechtigungen (78 Prozent), Überprüfung der Systemkonfiguration (78 Prozent) und das Einspielen von Security Patches (76 Prozent). Dahinter folgen das Monitoring kritischer Ereignisse (58 Prozent) und das Identity Access Management (53 Prozent), die Absicherung von SAP-Schnittstellen (44 Prozent), Penetrationstests (40 Prozent), die Absicherung von SAP-Transporten (39 Prozent) und Sicherheitstrainings für IT-Mitarbeiter (38 Prozent). Auf den letzten drei Plätzen liegen Sicherheitstests bei Eigenentwicklungen (34 Prozent), Sicherheitsaudits in Projekten (33 Prozent) und Sicherheitstrainings für SAP-Anwender (20 Prozent).

Fast in allen Bereichen gab es Zuwächse gegenüber dem Vorjahr. Möglicherweise waren es Seiteneffekte durch DSGVO-Aktivitäten, die zu diesen Investitionen führten. Besonders stark zulegen konnten das Monitoring kritischer Ereignisse (plus 20 Prozent) und das Identity Access Management (plus 14 Prozent), leicht abgenommen haben die Sicherheitstests bei Eigenentwicklungen (minus 4 Prozent) und Sicherheitsaudits in Projekten (minus 5 Prozent).

„Ich finde es erstaunlich, dass Sicherheitstrainings für SAP-Anwender nur in jedem fünften Unternehmen durchgeführt werden. Immer wieder hört man, dass besseres Wissen über Gefahrenquellen und Risiken ein wichtiger Grundpfeiler einer verbesserten Absicherung sein soll. SAP-Anwender werden offenbar in vielen Unternehmen trotzdem nicht bezüglich der Sicherheit sensibilisiert und geschult“, kommentiert Helge Sanden (IT-Onlinemagazin) die Zahlen.

Welche Rolle spielen Sicherheitsaspekte bei SAP-Entwicklungen?

Mit einer separaten Frage wollten wir herausfinden, wann und wo bei SAP-Entwicklungen Sicherheitsaspekte berücksichtigt werden. 41 Prozent tun das in der Konzeptionsphase, 59 Prozent während der Entwicklung, 46 Prozent bei Qualitätssicherung und Test und 40 Prozent im Betrieb. 16 Prozent antworteten „gar nicht“. Von einem durchgängigen Sicherheitsdenken bei Eigenentwicklungen sind die meisten SAP-Anwenderunternehmen demnach offenbar noch weit entfernt.

„Diese Zahlen decken sich mit dem Bild, welches wir bei vielen unserer Kunden in der Praxis feststellen: unabhängig vom gewählten Entwicklungsprozess – ob klassisches Projektvorgehen oder moderne Ansätze wie Scrum – ist das Thema Sicherheit in allen Phasen der SAP-Entwicklung unterrepräsentiert.

Um einen sicheren Software-Lebenszyklus zu gewährleisten, empfehlen wir manuelle und automatisierte Prüfungen in allen Phasen, von der Konzeption bis hin zum Betrieb und der Dekommissionierung der Eigenentwicklung. Voraussetzungen sind dafür entsprechend geschulte Mitarbeiter sowie zusätzliche Werkzeuge zur Prüfung des Quellcodes“, erläutert Sebastian Schönhöfer, Head of Product Development bei Virtual Forge.

Wie werden SAP-Transporte auf Sicherheitsrisiken überprüft?

29 Prozent der SAP-Anwenderunternehmen überprüfen ihre SAP-Transporte nicht auf mögliche Sicherheitsrisiken, 38 Prozent nehmen Stichproben und nur 33 Prozent überprüfen die Transporte kontinuierlich.

Bei rund zwei von drei Unternehmen würde es demnach vermutlich nicht auffallen, wenn über SAP-Transporte bewusst oder unbewusst Sicherheitslücken ins Produktivsystem eingespielt werden. Bei der großen Anzahl von Codezeilen, die typischerweise regelmäßig transportiert werden, dürften Stichproben keinen ausreichenden Schutz liefern.

„Unternehmen investieren häufig sehr viel Ressourcen in den Schutz von Rollen und Berechtigungen sowie stimmige Systemkonfigurationen. Oft wird dabei jedoch vergessen, dass nur ein einziger Tabelleneintrag in einem Transport diesen Schutz eliminieren kann. Bewusst oder unbewusst können zum Beispiel Berechtigungsprüfungen deaktiviert und dadurch Anwendern der Zugriff auf kritische Daten ermöglicht werden, was eine Verletzung der DSGVO mit sich bringt“, erklärt Peter Werner, Product Owner bei Virtual Forge.

DSGVO: Könnten Schutzverletzungen innerhalb von 72 Stunden gemeldet werden?

Rund ein Jahr nach Inkrafttreten der DSGVO haben 56 Prozent (Vorjahr: 30 Prozent) der SAP-Anwenderunternehmen Prozesse definiert und etabliert, um bei Bekanntwerden einer Verletzung des Schutzes personenbezogener Daten, diesen Vorfall fristgerecht melden zu können. 25 Prozent der Unternehmen setzen Werkzeuge zum Schutz personenbezogener Daten ein. 36 Prozent würden einen Datendiebstahl (nach eigenen Angaben) vermutlich gar nicht oder sehr spät bemerken.

Werden Sicherheitsaspekte bei der S/4HANA-Migration berücksichtigt?

Welche Rolle spielt Sicherheit bei der S/4HANA-Migration? 42 Prozent der Unternehmen, berücksichtigen die SAP-Sicherheit in einer Vorstudie oder PoC, 45 Prozent im Migrationskonzept und 48 Prozent im Betriebskonzept. 27 Prozent sagen, dass SAP-Sicherheit keine Berücksichtigung bei der S/4HANA-Migration findet.

„Umfassend kann man sagen, dass SAP-Kunden auch bei SAP S/4HANA Sicherheit nicht ganzheitlich betrachten, sondern falsche Schwerpunkte setzen. SAP-Kunden bleiben immer noch zu lange auf alten Release-Ständen und es mangelt an einem vollständigen und regelmäßigen Patch-Management. Des Weiteren gibt es in Hybrid-Szenarien weitere Komponenten wie beispielsweise den SAP Cloud Connector. Auch hier zeigt sich, dass dieser nur in Ausnahmefällen als sicherheitsrelevant eingestuft wird, denn in 90 Prozent der Fälle ist dieser entweder nicht gepatcht, unsicher konfiguriert oder es ist sogar das darunterliegende Betriebssystem unsicher. Das muss sich unbedingt ändern“, mahnt Thomas Kastner, Geschäftsführer bei Virtual Forge.

Teilnehmerstimmen

Einige Kommentare von Teilnehmern zur SAP-Sicherheit möchten wir Ihnen nicht vorenthalten:

„Nur ein Gesamtkonzept, das von einem starken CISO ausgeht, der nur an die GF berichtet, kann Erfolg haben. Meist wird dies aber eher erst nach einem schweren Vorfall etabliert.“

„Warum werden bei ausgeschriebenen Stellen im Bereich „SAP-Security“ immer nur Berechtigungsspezialisten gesucht?“

„SAP-Sicherheit ist ein weiterer „weißer Elefant“.“

„Als Berechtiger / Rollenbauer halten wir im Augenblick oft als Einzige „die Fahne hoch“ und werden daher — im immer agiler werdenden Umfeld — zu „Buhmännern“. Agilität lässt sich zum Beispiel kaum mit SoD-Regelungen vereinbaren, wenn ein Developer seine Entwicklungen auch customizen und testen soll …“

Zusammenfassung

- Bei den meisten Unternehmen ist die SAP Basis-Administration hauptverantwortlich. In dieser Rolle fehlt es typischerweise an Zugriff auf Ressourcen (und Budget) sowie der Macht, um dieser Verantwortung gerecht zu werden.

- Bei den meisten SAP-Anwenderunternehmen haben sich die Sicherheitsaktivitäten gegenüber dem Vorjahr erhöht. Von einem Mindset „Security first“ sind sie jedoch immer noch weit entfernt.

- Zwei Drittel der Unternehmen überwachen SAP-Transporte nicht ausreichend. Jedes sechste Unternehmen sichert SAP-Eigenentwicklungen überhaupt nicht ab.

- Rund jedes vierte Unternehmen vernachlässigt die SAP-Sicherheit bei der S/4HANA-Migration vollständig. Experten empfehlen, in S/4HANA- oder HANA-Projekten von Anfang an eine neue Sicherheitsarchitektur zu berücksichtigen.

Bewertung der SAP-Security Umfrageergebnisse

Markus Schumacher zieht folgende Schlüsse aus den Umfrageergebnissen zur SAP-Security:

„Bei den präferierten Maßnahmen liegen — wie seit Jahren — die Überprüfung von Rollen und Berechtigungen weit vorne (78%). Es ist sehr erfreulich zu sehen, dass mittlerweile weitere Themen ähnlich wichtig gesehen werden: Überprüfen der Konfiguration (78%) und Einspielen von Patches (76%).

Das Thema Monitoring kritischer Ereignisse im SAP-Umfeld ist zudem stark im Kommen (58% – Steigerung von 20%) – hier findet in Summe eine messbare Zunahme der Maßnahmen, aber auch eine erfreuliche Verbreiterung des Maßnahmenpakets statt. Bis auf Sicherheitstrainings für Anwender (20%) sind alle Maßnahmen bei mehr als 33% der Befragten in Durchführung, dies unterstreicht diesen Trend.“

ANZEIGE

Der CIO trägt die Verantwortung für alle IT-Entscheidungen und dürfte in der Regel Hilfestellung bei der Bewertung der SAP-Sicherheit und sinnvollen Schutzmaßnahmen im eigenen Unternehmen benötigen. Mit zunehmender Vernetzung und Öffnung der IT- und SAP-Systeme steigt auch die Komplexität dieses Themas.

Ein CIO-Security E-Book des Sicherheitsexperten Virtual Forge will hier Aufklärungsarbeit leisten, und adressiert die fünf wichtigsten Herausforderungen aus der Perspektive eines IT-Verantwortlichen. Gleichzeitig will der Leitfaden Hilfestellungen geben, wie man strategisch, im Entwicklungsprozess / Betrieb und auch automatisiert das geistige Eigentum des eigenen Unternehmens schützen kann.

CIO Security-E-Book herunterladen:

SAP-Sicherheit heute: 5 Herausforderungen für den CIO

IT-Onlinemagazin

IT-Onlinemagazin