Das SAP-Berechtigungswesen ist mächtig und komplex. Damit in Unternehmen kein Wildwuchs und überberechtigte Benutzer entstehen, werden die SAP- und IT-Systeme regelmäßig hinsichtlich der Compliance überprüft. Wir fragten Marcus Herold, Bereichsleiter Data Science und Zertifizierung beim Anbieter für SAP- und IT-Sicherheitsweiterbildungen IBS Schreiber, welches Wissen man für die Sicherheitsprüfung von SAP-Systemen braucht, welche Tools zum Einsatz kommen und wie man sein …

weiterlesen »27 Prozent vernachlässigen SAP-Sicherheit bei der S/4HANA-Migration

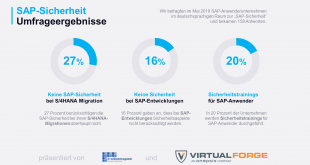

„Security first“ ist weiterhin nicht im Mindset der SAP-Anwenderunternehmen verankert. Bei SAP-Entwicklungen bleiben bei 16 Prozent Sicherheitsaspekte gänzlich unberücksichtigt. Bei der S/4HANA-Migration machen sich sogar 27 Prozent der SAP-Kunden keine Gedanken zur SAP-Sicherheit. Das sind einige Ergebnisse der jährlichen SAP-Community Umfrage aus dem Mai 2019 im IT-Onlinemagazin, die vom SAP-Sicherheitsspezialisten Virtual Forge, einem Unternehmen das zu Onapsis Inc. gehört, fachlich …

weiterlesen »Ganzheitliche Sicherheit für SAP ERP

Wo sind SAP-Systeme besonders angreifbar, welche Teilbereiche muss man daher unbedingt kontinuierlich und automatisiert prüfen, und wie kann man ein ganzheitliches SAP-Sicherheitsmanagement realisieren? Diesen Fragen geht Thomas Werth, Geschäftsführer von werth IT und Spezialist für IT- und SAP-Security Services, in seinem Gastbeitrag nach. Er macht auch deutlich, wie potenzielle Angreifer denken und vorgehen. Also versäumen Sie nicht, Ihr zur Abwehr …

weiterlesen »Managed Service für SAP-Sicherheit und mit SAP ETD

SAP-Systeme sind das Ziel von Hackern, Wirtschaftsspionen und Insidern, denn die darin gespeicherten Geschäftsinformationen und Geheimnisse lassen sich missbräuchlich verwerten oder verkaufen. Ein neuer Managed Service für SAP-Sicherheit soll das Dilemma vieler SAP-Kunden beheben: Ihnen fehlt oft das Personal mit Insiderwissen für SAP und SAP-Security, das zur Abwehr von modernen Cyberangriffen notwendig ist. Zur Absicherung der SAP-Systeme wird die High-End …

weiterlesen »DSAG: SAP-Sicherheitsumfrage verdeutlicht Handlungsfelder

Kürzlich hat die DSAG einen ausgewählten Kreis von Mitgliedern erneut zum Thema SAP-Sicherheit befragt. Die Umfrage war in einen allgemeinen und einen fachspezifischen Teil untergliedert und brachte unter anderem die Erkenntnis: Security by default, Security by design und Security Management Tools sind dringend erforderlich. SAP muss aus DSAG-Sicht entscheidend dazu beitragen. DSAG-Trendumfrage 2019 zum Thema SAP-Sicherheit 170 Umfrageteilnehmer beantworteten …

weiterlesen »Vision Security 4.0 – ganzheitliches IT-Sicherheitsmanagement

Wie kann man die Sicherheit von SAP-Systemen und komplexen IT-Landschaften überhaupt noch sicherstellen. Es sind vielschichtige technologische Ebenen abzusichern und die Systeme werden tendenzieller immer offener. „Wir müssen die Grenzen der jeweiligen Security-Lösungen überwinden, die Hersteller müssen sich öffnen, und ohne Automatisierung und KI ist der Mensch auf Sicht hilflos überfordert“, sagt Thomas Werth, Geschäftsführer von werth IT und Spezialist …

weiterlesen »Aktuelle Sicherheits- und Compliance-Trends: SAP-Community Erfahrungsaustausch

Mitte März 2019 traf sich die Community für SAP-Sicherheit und Compliance auf Einladung von IBS Schreiber und SAP für drei Tage in Hamburg. Der Erfahrungsaustausch und aktuelle Fragestellungen wurden diskutiert. Fazit: Die Bedrohungslage und die Abhängigkeit von SAP-Systemen nehmen stetig zu. Wenn man seine Systeme absichern will, muss man vielfältige Aufgaben erledigen und die passenden Angebote auswählen. Angriffe auf …

weiterlesen »SAP-Security: Welche Auswirkungen haben Cloud, HANA und S/4HANA?

Zu den Anforderungen der Digitalisierung an heterogene und komplexer werdende IT- und SAP-Systemlandschaften gehören neben Automatisierung und Integration auch besonders die Sicherheit. Wir fragten Sebastian Schreiber, Geschäftsführer des Anbieters für SAP- und IT-Sicherheit IBS Schreiber, nach allgemeinen Sicherheitstrends, nach den geänderten Anforderungen durch die neuen SAP-Lösungen und welches Wissen notwendig ist, um S/4HANA oder Cloud-Lösungen sicher konfigurieren und auch prüfen …

weiterlesen »Wie automatisiert man die Sicherheit von Fiori-Apps und S/4HANA?

Bei Einsatz von SAP S/4HANA oder auch von SAP Fiori Apps auf der HANA-Datenbank müssen die transaktionalen Berechtigungsabfragen aktualisiert und erweitert werden, damit das Berechtigungswesen seinen Zweck erfüllt. Was dabei zu tun ist, wie man automatisierte SAP Access Control-Regelwerke nutzen kann und wie die Schweizer Post die Umstellung durchgeführt hat, wollten wir von Thomas Tiede (IBS Schreiber) wissen. Der Security-Experte …

weiterlesen »IT-Sicherheit: Endpoints sind der wunde Punkt der Unternehmen

„70 Prozent aller Malware-Ausbrüche haben ihren Ursprung in den Geräten, die Mitarbeiter für die Arbeit einsetzen. PCs, Laptops, Mobiltelefone und Tablets dienen Angreifern als Einfallstore in die Unternehmen. Wenn Unternehmensdaten und die Produktivität der Mitarbeiter effektiv geschützt werden sollen, ist ein Fokus auf diese Endpoints unumgänglich. Der effektive Schutz der Endpoints wird zum Fokus jeder IT-Security-Strategie!“, sagt Sergej Schlotthauer, VP …

weiterlesen » IT-Onlinemagazin

IT-Onlinemagazin